04/02/2022

En el vasto y complejo ecosistema de Windows, las librerías de enlace dinámico, conocidas comúnmente como DLL (Dynamic Link Library), juegan un papel fundamental. Son componentes esenciales que permiten a las aplicaciones y al propio sistema operativo compartir código y recursos, optimizando el rendimiento y la eficiencia. Sin embargo, esta misma versatilidad las convierte en un objetivo atractivo para los ciberdelincuentes, quienes las manipulan y emplean para ocultar y ejecutar código malicioso. Comprender su estructura y cómo analizarlas es crucial para la seguridad informática, especialmente cuando nos enfrentamos a amenazas persistentes y evasivas. En esta guía, nos sumergiremos en el mundo de las DLLs maliciosas, centrándonos en las técnicas de análisis estático para extraer información vital sin poner en riesgo nuestro entorno.

- ¿Qué son las Librerías DLL y por Qué son Cruciales?

- DLLs Clave en el Análisis de Malware

- La Importancia de Analizar DLLs Maliciosas

- Comandos Básicos para la Gestión de DLLs

- Iniciando el Análisis Estático de DLLs

- Herramientas Esenciales para el Análisis Estático

- Tabla Comparativa de Herramientas de Análisis Estático

- ¿Qué Revela el Análisis Estático de una DLL Maliciosa?

- Preguntas Frecuentes sobre Librerías DLL

¿Qué son las Librerías DLL y por Qué son Cruciales?

Los archivos DLL son, en esencia, colecciones de código y datos que pueden ser utilizados por múltiples programas al mismo tiempo. Piensen en ellas como cajas de herramientas compartidas; en lugar de que cada aplicación lleve su propio martillo, sierra y destornillador, todas pueden acceder a un conjunto de herramientas centralizado. Esto ahorra espacio y memoria, y permite que los programas se actualicen de manera más eficiente. En el ámbito de los sistemas Unix, su equivalente serían las librerías .SO.

Dentro de un sistema operativo Windows, la cantidad de librerías DLL es asombrosa, ya que son empleadas por casi todo: desde las aplicaciones de usuario más simples hasta los componentes más complejos del propio sistema operativo y los controladores de periféricos. Su omnipresencia es una de las razones por las que su análisis es tan relevante en el campo de la ciberseguridad.

DLLs Clave en el Análisis de Malware

Cuando se trata de analizar software malicioso, ciertas DLLs merecen una atención especial debido a las funciones críticas que exponen y que son frecuentemente abusadas por los atacantes. Conocer estas librerías nos da una ventaja al intentar comprender el comportamiento de un posible malware:

- KERNEL32.dll: Esta es una de las librerías más fundamentales. Proporciona acceso a funcionalidades de bajo nivel del sistema operativo, como la manipulación de memoria, la gestión de archivos, la creación y control de procesos, y la interacción con el hardware. Un malware que busque interactuar directamente con el sistema invariablemente hará uso de funciones de KERNEL32.

- Advapi32.dll: Se encarga de funciones más avanzadas relacionadas con el registro de Windows, la administración de servicios y la seguridad. Un atacante podría usarla para establecer persistencia en el sistema o para manipular servicios críticos.

- User32.dll: Controla los componentes de la interfaz de usuario. Si un malware necesita interactuar con el usuario, mostrar ventanas emergentes o simular clics, es probable que importe funciones de User32.dll.

- Gdi32.dll: Responsable de la interfaz de dispositivo gráfico. Su uso es indicativo de que el programa podría estar manipulando o mostrando elementos gráficos, lo cual podría ser relevante para ciertos tipos de ataques visuales o de ocultamiento.

- Ntdll.dll: Esta librería es la interfaz directa con el kernel de Windows. Generalmente, los ejecutables legítimos no la importan directamente, sino que lo hacen de forma indirecta a través de KERNEL32.dll. Si un ejecutable importa Ntdll.dll de manera directa, podría ser una señal de alarma, ya que podría estar intentando acceder a funcionalidades no disponibles para programas de usuario estándar, lo que se presta para acciones maliciosas como la manipulación de procesos, la inyección de código o el intento de evadir la detección.

- WSock32.dll y Ws2_32.dll: Ambas librerías son cruciales para la comunicación de red en Windows. Su presencia en un binario malicioso es una fuerte indicación de que el programa intenta establecer conexiones de red, ya sea para comunicarse con un servidor de Comando y Control (C&C), exfiltrar datos o participar en ataques distribuidos.

- Wininet.dll: Ofrece funcionalidades de red de alto nivel, incluyendo soporte para protocolos como HTTP, FTP y NTP. Un malware que necesite descargar componentes adicionales o comunicarse a través de estos protocolos comunes hará uso de Wininet.dll.

La Importancia de Analizar DLLs Maliciosas

Es posible que ya intuyas la respuesta, pero la razón principal para analizar estas librerías es sencilla: diversos tipos de amenazas, como botnets, troyanos o ransomware, hacen un uso extensivo de ellas. Por ejemplo, un bot podría cargar Ws2_32.dll para conectarse a su servidor C&C y recibir instrucciones. En muchos casos, los actores de amenazas incluso realizan “hooks” o inyectan código directamente en estas librerías para interceptar llamadas al sistema y modificarlas a su antojo, logrando así un control subrepticio sobre el comportamiento del sistema.

Además, es cada vez más común que las amenazas no se presenten como los clásicos ejecutables (.EXE), sino como archivos DLL maliciosos. Una vez ejecutadas, estas librerías podrían pasar inadvertidas para algunas soluciones de seguridad que están más enfocadas en los ejecutables tradicionales. Por ello, la capacidad de identificar y comprender estas amenazas en su formato DLL es indispensable.

Comandos Básicos para la Gestión de DLLs

Dentro de la consola de Windows (CMD), existen algunos comandos que se utilizan comúnmente para interactuar con las DLLs. Los ciberdelincuentes a menudo automatizan su uso a través de scripts para facilitar la instalación o ejecución de sus payloads:

Regsvr32.exe ArchivoEjemplo.dll: Este comando se utiliza para registrar o desregistrar librerías DLL en el registro de Windows. Esto es común para componentes COM (Component Object Model) que necesitan ser conocidos por el sistema para ser utilizados por otras aplicaciones.Rundll32.exe ArchivoEjemplo.dll,Funcion: Este comando permite ejecutar una función específica dentro de una DLL. Es una herramienta poderosa que el malware puede explotar para lanzar sus rutinas sin necesidad de un ejecutable .EXE principal.

Cabe destacar que este tipo de instrucciones pueden ser automatizadas mediante scripts en lenguajes como VisualBasic o PowerShell, lo que facilita su implementación en ataques a gran escala o dirigidos.

Iniciando el Análisis Estático de DLLs

Ahora que sabemos qué son las DLLs y por qué es crucial revisarlas, es momento de adentrarnos en cómo analizar instrucciones maliciosas. Existen dos enfoques principales para el análisis de malware: el estático y el dinámico.

- Análisis Estático: Consiste en examinar el archivo sin ejecutarlo. Se centra en la obtención de información como cadenas de texto, funciones importadas/exportadas, metadatos y la estructura interna del archivo. Es una fase inicial y segura para hacerse una idea del propósito del malware.

- Análisis Dinámico: Implica ejecutar la amenaza en un entorno controlado (como una máquina virtual) y observar su comportamiento en tiempo real, registrando los cambios que realiza en el sistema, las conexiones de red que establece y los procesos que lanza.

En esta guía, nos centraremos en el análisis de tipo estático con el objetivo de identificar archivos DLL maliciosos y comprender su potencial sin activar sus rutinas dañinas.

Herramientas Esenciales para el Análisis Estático

El análisis estático de DLLs se apoya en diversas herramientas que nos permiten “despiezar” el archivo y examinar sus componentes internos. A continuación, exploraremos algunas de las más utilizadas:

PEiD: Identificando Empaquetadores y Dependencias

PEiD (PE Identifier) es una herramienta clásica y fundamental para cualquier analista de malware. Su función principal es identificar el empaquetador o el compilador utilizado en un archivo ejecutable (incluyendo DLLs), lo cual es crucial, ya que muchos malwares utilizan técnicas de empaquetado para ofuscar su código y dificultar el análisis. Además, PEiD permite listar las dependencias de una DLL.

Al abrir una DLL en PEiD, se presenta una interfaz donde, tras un clic en el icono de análisis, se despliega una ventana con información detallada. Dentro de esta ventana, la sección “Directory Information” es particularmente útil. Aquí, podemos visualizar las DLLs que son importadas (es decir, las librerías de las que depende esta DLL para funcionar) y las que son exportadas (las funciones que esta DLL ofrece a otros programas).

Por ejemplo, en una sesión de análisis, podríamos ver que una DLL importa librerías como KERNEL32.dll, USER32.dll y MSVCRT.dll. La presencia de KERNEL32.dll y USER32.dll es común en la mayoría de las aplicaciones de Windows, pero la combinación y el contexto de otras importaciones pueden revelar intenciones maliciosas.

DependencyWalker: Visualizando el Árbol de Dependencias

Como su nombre lo indica, DependencyWalker (también conocido como Depends.exe) es una herramienta diseñada para mostrar la lista jerárquica de todas las dependencias de un ejecutable (EXE) o una librería (DLL). Proporciona una vista más detallada y organizada de las librerías y las funciones que se importan.

La interfaz de DependencyWalker se divide en varios paneles. En el panel superior izquierdo, se muestra la DLL que estamos analizando y, debajo de ella, todas las librerías de las que depende. Al seleccionar una de estas librerías dependientes (por ejemplo, KERNEL32.dll), el panel superior derecho mostrará todas las funciones específicas que la DLL principal importa de KERNEL32.dll.

Imaginemos que observamos que la DLL maliciosa llama a la función WriteFile de KERNEL32.dll. Esto nos indica que en algún momento de su ejecución (o de su intención), esta librería intenta escribir un archivo en el sistema. El panel central de la herramienta incluso puede ayudarnos a identificar el "entry point" o punto de entrada de estas funciones, lo que sería de gran valor si posteriormente quisiéramos realizar un análisis dinámico y poner un punto de interrupción en esa ubicación específica.

PEview: Explorando la Estructura Interna del Archivo

PEview es otra herramienta robusta para el análisis estático que permite examinar rápidamente la estructura interna de diversos formatos de archivos ejecutables de Windows, incluyendo EXEs, DLLs y LIBs. Ofrece una vista detallada de las diferentes secciones del archivo Portable Executable (PE), que es el formato estándar para ejecutables en Windows.

Con PEview, podemos obtener información similar a la de las herramientas anteriores, pero con un nivel de detalle más granular sobre la estructura del archivo. En el panel izquierdo de PEview, podemos navegar por las distintas secciones. Por ejemplo, en la sección “IMPORT Address Table”, podemos confirmar la presencia de funciones clave como WriteFile, que ya habíamos identificado con DependencyWalker. El panel derecho nos mostrará todas las funciones utilizadas que pertenecen a una librería específica, como KERNEL32.dll, ofreciendo una lista exhaustiva de las capacidades que el malware podría explotar.

Además de las funciones importadas, PEview también es útil para obtener el “timestamp” o la fecha de creación del archivo. Este dato, aunque a veces manipulado por los atacantes, puede ser muy revelador. Por ejemplo, si encontramos que una DLL maliciosa fue creada el 22 de octubre de 2014, esta información puede ser utilizada para formular hipótesis sobre el atacante (si se asocia a campañas conocidas de esa fecha) o para buscar estadísticas de amenazas que surgieron en ese periodo, permitiéndonos tomar dimensión del impacto potencial.

Tabla Comparativa de Herramientas de Análisis Estático

Para resumir las capacidades de estas herramientas esenciales, presentamos la siguiente tabla:

| Herramienta | Función Principal | Información Clave que Proporciona |

|---|---|---|

| PEiD | Identificación de empaquetadores y compiladores. | Tipo de packer, lenguaje de compilación, DLLs importadas y exportadas. |

| DependencyWalker | Análisis detallado de dependencias de DLLs/EXEs. | Árbol jerárquico de dependencias, funciones importadas por cada DLL, puntos de entrada (entry points). |

| PEview | Visualización de la estructura interna de archivos PE. | Secciones del archivo (headers, imports, exports), tablas de direcciones de importación, timestamp de compilación. |

¿Qué Revela el Análisis Estático de una DLL Maliciosa?

A través de las técnicas y herramientas de análisis estático, podemos obtener una cantidad significativa de información sobre una DLL sin necesidad de ejecutarla. Hemos aprendido a:

- Identificar las librerías de las que depende una DLL, lo que nos da pistas sobre sus capacidades (red, manipulación de archivos, interacción con el sistema).

- Detectar si la DLL está ofuscada o empaquetada, lo que sugiere un intento de evadir la detección y complica el análisis.

- Extraer las funciones específicas que la DLL intenta llamar, como

WriteFileo las relacionadas con la red, indicando sus intenciones maliciosas. - Obtener metadatos importantes como el timestamp de creación, que puede ser útil para correlacionar la amenaza con otras campañas conocidas o para comprender su antigüedad y potencial impacto.

Este conocimiento previo es invaluable para formular hipótesis sobre el comportamiento del malware y para preparar un análisis dinámico más dirigido, si fuera necesario. Por ejemplo, si el análisis estático revela que una DLL importa funciones de red, sabemos que debemos monitorear la actividad de red durante la ejecución dinámica. La muestra utilizada en estos ejemplos tenía los siguientes hashes de identificación:

- MD5:

88cff986a9188a51eb98dbbcf2bb27ca - SHA1:

f27d9dd07a9f0c8bf723df82d1b00155536d436f

Preguntas Frecuentes sobre Librerías DLL

¿Dónde se pueden encontrar librerías DLL?

Las librerías DLL se encuentran en todo el sistema operativo Windows. Residen principalmente en las carpetas del sistema (como C:\Windows\System32 y C:\Windows\SysWOW64 para sistemas de 64 bits), pero también pueden estar ubicadas en las carpetas de instalación de programas específicos o incluso en la misma carpeta que el ejecutable que las utiliza. Son componentes fundamentales para el funcionamiento de aplicaciones, el propio sistema operativo y los periféricos conectados.

¿Cómo reparar una librería DLL?

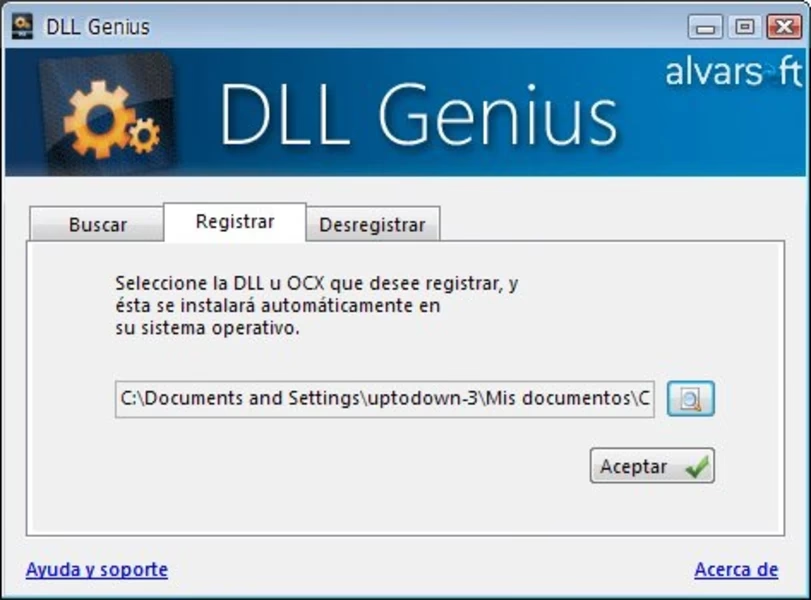

La reparación de una librería DLL dañada o faltante a menudo implica reinstalar el software o componente que la utiliza. En algunos casos, existen aplicaciones de terceros diseñadas para buscar y reinstalar DLLs específicas. El proceso general suele ser: descargar e instalar dicha aplicación, introducir el nombre de la DLL que falta o está corrupta en su buscador, y permitir que la aplicación la encuentre y la reinstale en la ubicación correcta del sistema. Sin embargo, es crucial ser extremadamente cauteloso al descargar DLLs de fuentes no oficiales, ya que pueden introducir malware en su sistema.

¿Cómo reparar archivos DLL?

Si te encuentras con problemas de archivos DLL, especialmente si eres un programador o un usuario avanzado, a menudo la solución más directa es reinstalar el programa que está generando el error. Muchos sitios web ofrecen colecciones de librerías DLL gratuitas que puedes descargar para solucionar funcionalidades específicas sin tener que escribir código fuente. Estos recursos pueden incluir archivos sueltos de DLL o programas para gestionar y ejecutar operaciones con ellas. Es posible encontrar librerías relacionadas con Java, OCX o el procesamiento de archivos PDF, así como herramientas para abrir, reparar o instalar DLLs genéricas con propósitos informativos o de diagnóstico.

¿Cómo solucionar problemas de archivos DLL comunes?

Los problemas de archivos DLL comunes, como los mensajes de "DLL faltante", pueden resolverse de varias maneras. Si el problema aparece al usar un programa concreto, el primer paso es intentar reinstalar o actualizar ese programa. Esto a menudo reemplaza la DLL dañada o faltante. Si el problema persiste, se pueden intentar herramientas de diagnóstico del sistema o verificar la integridad de los archivos del sistema. Siempre asegúrate de obtener las DLLs de fuentes legítimas o de reinstalar el software original para evitar introducir nuevas vulnerabilidades.

En conclusión, el análisis estático de las librerías DLL es una habilidad esencial en el arsenal de cualquier profesional de la ciberseguridad. Al comprender su estructura, las funciones que exponen y cómo los atacantes las manipulan, podemos desentrañar las intenciones de una pieza de malware sin activar su carga maliciosa. Las herramientas como PEiD, DependencyWalker y PEview nos proporcionan las capacidades necesarias para realizar este tipo de investigación profunda, permitiéndonos fortalecer nuestras defensas y proteger nuestros sistemas de manera proactiva.

Si quieres conocer otros artículos parecidos a Desentrañando DLLs: Guía de Análisis Estático de Malware puedes visitar la categoría Librerías.